რუსული სამხედრო კიბეროპერაციების ლოგიკა

17 აპრილი 2020 Shadowრუსეთის შეიარაღებული ძალების გენერალური შტაბის მთავარი სადაზვერვო სამსახური (იგივე „გრუ“) არის რუსეთის ფედერაციის სადაზვერვო ორგანო, რომელიც რუსეთის მთავრობას აძლევს რეკომენდაციებს სამხედრო უსაფრთხოების უზრუნველსაყოფად. ასევე, „გრუ“ არის რუსეთის ფედერაციის ერთ-ერთი ყველაზე უფრო ორგანიზებული სტრუქტურა, რომელიც ახორციელებს კიბეროპერაციებს. ბოლო წლებში აშშ-მ და მისმა პარტნიორმა ქვეყნებმა - დიდმა ბრიტანეთმა, ავსტრალიამ, ახალმა ზელანდიამ, კანადამ, ნიდერლანდებმა, ესტონეთმა, ლიეტუვამ, მაკედონიამ, გერმანიამ, ბულგარეთმა, უკრაინამ და, ასევე, საქართველომ, არა ერთი კიბერთავდასხმა მიაწერეს „გრუ“-ს. ინფორმაციული ტექნოლოგიების საკონსულტაციო ორგანიზაციამ, აშშ-ის დაზვერვის ყველაზე მსხვილმა კონტრაქტორმა, Booz Allen Hamilton-მა 2020 წლის მარტში გამოაქვეყნა ანგარიში[1], რომელშიც შესწავლილია ბოლო 15 წლის განმავლობაში (2004 წლიდან 2019 წლის ჩათვლით) რუსი ჰაკერების მიერ განხორციელებული 200-ზე მეტი კიბერთავდასხმა. აღნიშნული ანგარიში შეიცავს მნიშვნელოვან და უნიკალურ ინფორმაციას იმის შესახებ, თუ როგორ ფუნქციონირებს რუსული ჰაკერული დანაყოფები, რა ლოგიკას ემყარება რუსული კიბერ ოპერაციები და როგორ იყენებს მათ რუსეთის ხელისუფლება საგარეო პოლიტიკის მიზნების მისაღწევად. სხვა მსგავსი კვლევებისგან განსხვავებით, რომლებიც ძირითადად ფოკუსირებულია კიბერთავდასხმების ცალკეულ შემთხვევებზე, აღნიშნული ანგარიში წარმოაჩენს ბევრად უფრო ფართო სურათს და აანალიზებს მსგავს შემთხვევებს ზოგადი პოლიტიკური კონტექსტის გათვალისწინებით.

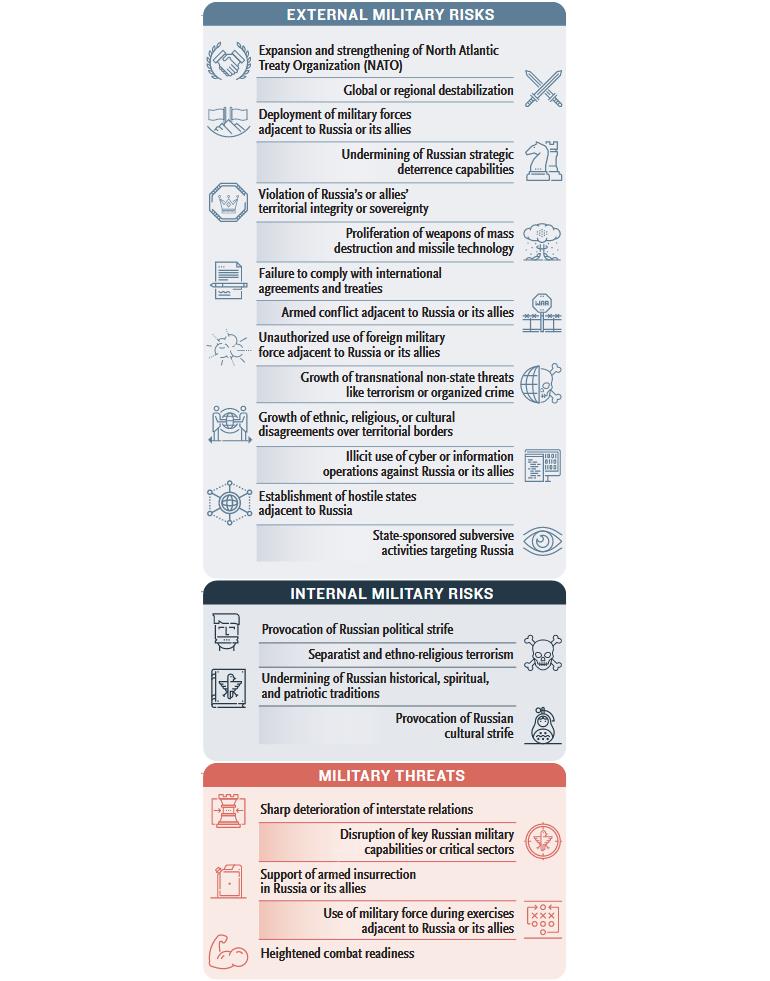

როგორც Booz Allen-ის ანგარიშშია აღნიშნული, „გრუ“-ს კიბეროპერაციებს აქვს სპეციფიური ლოგიკა, რომელიც თანხვედრაშია იმ პრინციპებთან, რომლებიც ზედმიწევნითაა გაწერილი „რუსეთის ფედერაციის სამხედრო დოქტრინაში“.[2] აღნიშნულ დოქტრინას ისევე, როგორც რუსეთის ფედერაციის საგარეო პოლიტიკის კონცეფციას, კრემლი პერიოდულად აახლებს და აქვეყნებს. ბოლო სამხედრო დოქტრინა 2014 წელს გამოქვეყნდა და ის მოიცავს 23 საფრთხესა და გამოწვევას რუსეთის ფედერაციისთვის, რომელსაც არმიამ უნდა უპასუხოს. ეს საფრთხეები/გამოწვევებია:

1. NATO-ს გაფართოება და გაძლიერება;

2. გლობალური და რეგიონალური დესტაბილიზაცია;

3. რუსეთის ან მისი მოკავშირეების მოსაზღვრედ სამხედრო ძალების განთავსება;

4. რუსეთის შეკავების სტრატეგიის შესაძებლობებისთვის ძირის გამოთხრა;

5. რუსეთის ან მისი მოკავშირეების ტერიტორიული მთლიანობისა და სუვერენიტეტის დარღვევა;

6. მასობრივი განაადგურების ან სარაკეტო ტექნოლოგიების გავრცელება;

7. საერთაშორისო შეთანხმებებისა და ხელშეკრულებების ვერ შესრულება;

8. შეიარაღებული კონფლიქტები რუსეთის ან მისი მოკავშირეების საზღვრებთან;

9. არასანქცირებული სამხედრო ძალის გამოყენება რუსეთთან ან მისი მოკავშირეების სიახლოვეს;

10. ისეთი ტრანსნაციონალური არასახელმწიფოებრივი საფრთხეების ზრდა, როგორიცაა ტერორიზმი ან ორგანიზებული კრიმინალი;

11. ტერიტორიულ საზღვრებთან დაკავშირებით ეთნიკური, რელიგიური ან კულტურული უთანხმოების ზრდა;

12. კიბერ ან საინფორმაციო ოპერაციების უკანონო გამოყენება რუსეთის ან მისი მოკავშირეების წინააღმდეგ;

13. რუსეთის სიახლოვეს მტრულად განწყობილი სახელმწიფოების გაჩენა;

14. რუსეთისთვის ძირგამომთრხელი სახელმწიფოს მიერ დაფინანსებული აქტივობები;

15. რუსეთის შიგნით პოლიტიკური უთანხმოების პროვოცირება;

16. სეპარატისტული ან ეთნო-რელიგიური კონფლიქტები რუსეთის შიგნით;

17. რუსეთის ისტორიული, სულიერი და პატროტიული ტრადიციების შერყევა;

18. რუსეთის შიგნით კულტურული დაპირისპირების პროვოცირება;

19. სახელმწიფოთა შორის ურთიერთობების სწრაფი გაუარესება;

20. რუსეთის მნიშვნელოვანი სამხედრო შესაძლებლობებისა და სექტორების დესტრუქცია;

21. შეიარაღებული არეულობის წახალისება რუსეთში ან მისე მოკავშირე ქვეყნებში;

22. წვრთნების დროს სამხედრო ძალის გამოყენება რუსეთის ან მისი მოკავშირეების სიახლოვეს;

23. გაზრდილი საბრძოლო მზადყოფნა.

წყარო: Booz Allen Hamilton

წყარო: Booz Allen Hamilton

80-გვერდიან ანგარიშში, Booz Allen-ის ანალიტიკოსებმა რუსეთის მიერ განხორციელებული კიბერთავდასხმები ამ 23 პუნქტის მიხედვით დააკლასიფიცირეს, რითაც ნათელი ხდება, რომ თითოეული კიბერთავდასხმა დაკავშირებული იყო რუსეთის თავდაცვის სისტემასთან, რომელიც რუსეთის გარშემო ცვალებად პოლიტიკურ გარემოზე რეაგირებას გულისხმობს.

გთავაზობთ Booz Allen-ის მიერ გაანალიზებულ რამდენიმე ნაკლებად გახმაურებულ კიბერთავდასხმას, რომელიც რუსეთმა განახორციელა სხვადასხვა ქვეყანაში.

სირია

როგორც ანგარიშშია ნათქვამი, „გრუ“- მხარს უჭერდა რუსეთის მოქმედებებს სირიაში, რომელთა მიზანსაც კრემლის მიმართ მეგობრულად განწყობილი ასადის რეჟიმის გადარჩენა წარმოადგენს. „გრუ“-ს ეს ოპერაცია თავსებადია კრემლის სამხედრო დოქტრინის მე-2 პუნქტთან, რომელიც მოიაზრებს რუსეთის გარშემო სტაბილური პოლიტიკური კლიმატის შენარჩუნებას და უცხო ძალებისთვის ხელის შეშლას იმისთვის, რომ მათ ვერ მოახერხონ რუსეთის ან მისი მოკავშირეების დესტაბილიზაცია. ამისათვის „გრუ“-მ შემდეგი ოპერაციები ჩაატარა 2014 წლის დეკემბრიდან 2015 წლის თებერვლის ჩათვლის:

⋅ „გრუ“-ს ოპერატორებმა შეუტიეს აშშ-ის საინფორმაციო მედია საშუალებებს, რათა შეექმნათ შთაბეჭდილება, რომ ისლამური სახელმწიფო აკონტროლებდა დიდი რაოდენობით კიბერ რესურსებს;

⋅ „გრუ“-ს ოპერატორებმა გამოაქვეყნეს აშშ-ის სამხედრო მოსამსახურეების პერსონალური მონაცემები. ზოგიერთი მონაცემი ამოღებული იყო აშშ-ის ცენტრალური სარდლობის სოციალური მედიის ანგარიშების დაჰაკვის შედეგად;

⋅ „გრუ“-მ დაჰაკა მერილენდის ტელევიზიის ტექსტური შეტყობინებების სისტემა და გამომწერებს გაუგზავნა მუქარის შემცველი შეტყობინებები.

აღნიშნული ოპერაციების შედეგად და სირიაში მიმდინარე მოვლენების პარალელურად, როგორც ანგარიშშია აღნიშნული, აშშ-ში სირიაში სამხედრო მოქმედებების მხარდაჭერის მაჩვენებელი მოსახლეობაში მნიშვნელოვნად შემცირდა და აშშ-მ თავისი ძალები გამოიყვანა სირიიდან.

მონტენეგრო

რუსეთი მონტენეგროს შიდა საქმეებში მაშინ ჩაერია, როდესაც მონტენეგრომ NATO-ში გაწევრიანების სურვილი გამოთქვა. ამასთან დაკავშირებული კიბეროპერაციები რუსეთის სამხედრო დოქტრინის 1-ელ პუნქტთანაა თავსებადი, რაც NATO-ს გაფართოებისა და გაძლიერებისთვის ხელის შეშლას გულისხმობს.

„გრუ“-ს ოპერაციები მონტენეგროში მიზნად ისახავდა ქვეყანაში პრორუსული ძალის სათავეში მოსვლის ხელშეწყობას და ამ გზით ქვეყნის NATO-ში ინტეგრაციისთვის ხელის შეშლას:

⋅ არჩევნებამდე სამი დღით ადრე, „გრუ“-მ გამოიყება ე.წ. DDoS Attack - კიბერთავდასხმის ერთ-ერთი სახე, რომლის მეშვეობითაც თავდამსხმელი ცდილობს გახადოს ინტერნეტ-რესურსი ხელმიუწვდომელი, ანუ, ხელი შეუშალოს მომხმარებელს ჰქონდეს ინფორმაციაზე წვდომა. „გრუ“-მ შეუტია ადგილობრივ მედიას, არასამთავრობო ორგანიზაციებს, რომლებიც ჩართულები იყვნენ არჩევნების მონიტორიგნში და სამთავრობო ვებ-გვერდებს, რათა მოახლოებული არჩევნების წინ ქვეყანაში ქაოსი გამოწევია;

⋅ Booz Allen აღნიშნავს, რომ „გრუ“-მ ასევე გამოიყენა არასამხედრო ძალებიც, რაც გულისხმობს პრორუსული პოლიტიკურლი ჯგუფების, სასულიერო პირების, არასამთავრობოებისა და მედიის დაფინანსებას;

⋅ ამავე პერიოდში მონტენეგროში დააკავეს „გრუ“-ს ოფიცრები და აგენტები, რომლებიც, სავარაუდოდ, გეგმავდნენ პარლამენტის შენობაზე თავდასხმას, პრემიერმინისტრის მკვლელობას და სამოქალაქო არეულობის პროვოცირებას მოქალაქეებზე თავდასხმის გზით;

⋅ მას შემდეგ, რაც მონტენეგრო NATO-ს წევრი გახდა, „გრუ“-ს ოპერაციები ისევ ჰაკერულ მეთოდებს დაუბრუნდა.

პოლონეთი

„გრუ“-ს ოპერაციები პოლონეთში იყო რუსეთის ერთგვარი პასუხი NATO-ს ბაზების განთავსებაზე ქვეყანაში. აღნიშნული ოპერაციები რუსეთის სამხედრო დოქტრინის 1-ელ და მე-3 პუნქტებს შეესაბამება - NATO-ს გაფართოებისა და უცხოური ძალების მიერ რუსეთის სიახლოვეს სამხედრო ბაზების განთავსებისთვის ხელის შეშლა. „გრუ“-მ პოლონეთში შემდეგი მოქმედებები გაატარა:

⋅ 2014 წლის ზაფხულიდან მოყოლებული, „გრუ“ აქტიურად იყო ჩართული „პოლონეთის მთავრობისა და თავდაცვის სექტორის მონიტორინგში“;

⋅ ამას „გრუ“ აკეთებდა ე.წ. Watering Hole Attacks-ის გამოყენებით, რაც გულისხმობს იმ ვებსაიტების იდენტიფიცერებას, რომელსაც სამიზნე ობიექტი/ჯგუფი/ორგანიზაცია აქტიურად იყენებს და შემდგომ ამ ვებსაიტებზე შეტევას. „გრუ“-სთან დაკავშირებულმა ჰაკერებმა პოლონეთის მთავრობისა და თავდაცვის საიტებზე გამოიყენეს ავტომატიზირებული მექანიზმი, რომლის მეშვეობითაც მათ ეხსნებოდათ წვდომა აღნიშნული ვებგვერდების ყველა ვიზიტორის სისტემებთან;

⋅ 2018 წელს, როდესაც რუსეთმა ბელარუსს შესთავაზა სამხედრო ბაზის განთავსება მის ტერიტორიაზე პოლონეთში NATO-ს ბაზის განთავსების საპასუხოდ და ამაზე უარი მიიღო, იგივე ჰაკერებმა ბელარუსის მთავრობის წინააღმდეგ ე.წ. Spear-phishing ოპერაცია განახორციელეს, რაც გულისხმობს მიზნობრივ თავდასხმას ინდივიდებზე მათი პირადი მონაცემების მოსაპოვებლად.

რუმინეთი

„გრუ“-ს ჰაკერებმა რუმინეთი სამიზნეში მაშინ ამოიღეს, როცა ქვეყანამ სამხედრო სფეროზე ხარჯები გაზარდა. რუსეთის პასუხი რუმინეთის ამ გადაწყვეტილებაზე, ასევე, რუსეთის სამხედრო დოქტრინის მე-3 პუნქტს შეესაბამება - რუსეთის სიახლოვეს უცხო ქვეყნის სამხედრო ძალების გაზრდისთვის ხელის შეშლა. ამ შემთხვევაში, პრობლემას შავი ზღვის რეგიონი წარმოადგენდა. „გრუ“-მ ამისთვის შემდეგ ღონისძიებებს მიმართა:

⋅ როდესაც რუმინეთმა გამოთქვა ინიციატივა, რომ მოლდოვასთან ერთად შექმნილიყო საერთო სამხედრო ერთეული, „გრუ“-მ რუმინეთის საელჩოს რუსეთში შეუტია Spear-phishing ოპერაციით, რათა დეტალური ინფორმაცია მიეღო შემდგომ ღონისძიებებზე;

⋅ მას შემდეგ, რაც რუსეთმა ყირიმის ანექსია მოახდინა 2014 წელს, რუმინეთმა შავი ზღვის ფლოტის მოდერნიზება დაიწყო. ერთი თვის შემდეგ, რუმინულ ორგანიზაციებს კვლავ Spear-phishing ოპერაციით შეუტია „გრუ“-მ.

დანია

„გრუ“-მ დანია მიზანში მაშინ ამოიღო, როდესაც მან განაცხადა, რომ NATO-ს სარაკეტო თავდაცვის სისტემას უერთდებოდა. ეს იყო რუსეთის პასუხი აშშ-ის ნაბიჯზე, რაც რუსეთის საზღვრებთან ანტი-სარაკეტო სისტემის განთავსებას და, შესაბამისად, რუსეთის თავდაცვის უნარიანობის შემცირებას გულისხმობდა (რუსეთის სამხედრო დოქტრინის მე-4 პუნქტი).

⋅ 15 მარტს, ერთ-ერთ ინტერვიუში რუსეთის ელჩმა დანიაში ვიზიტისას ქვეყანა გააფრთხილა, რომ ამერიკულ ანტი-სარაკეტო სისტემაში გაწევრიანება დანიურ სამხედრო გემებს გადააქცევდა რუსეთის რაკეტების სამიზნედ;

⋅ ათი დღის შემდეგ, „გრუ“-მ წამოიწყო 2-წლიანი ოპერაცია, რომელიც მოიცავდა დანიის საგარეო საქმეთა და თავდაცვის სამინისტროების თანამშრომელთა მეილების დაჰაკვას.

უკრაინა

2010 წლიდან მოყოლებული უკრაინაში გააქტიურდა საუბარი სქიზმაზე რუსულ და უკრაინულ მართლმადიდებლურ ეკლესიებს შორის, რაც საბოლოოდ 2018 წელს უკრაინის ეკლესიის მიერ ავტოკეფალიის გამოცხადებით დაგვირგვინდა, რასაც მაშინ უკრაინის პრეზიდენტმა, პეტრო პოროშენკომ „უკრაინის დამოუკიდებლობის კიდევ ერთი ღერძი“ უწოდა. აღნიშნულ მოვლენებს საფრთხედ აღიქვამდა რუსეთი, ვინაიდან ამით ირღვეოდა რუსეთის სამხედრო დოქტრინის მე-17 პუნქტი - რუსეთის ისტორიული, სულიერი და პატროტიული ტრადიციების შერყევა. ამის გამო, „გრუ“-მ შემდეგი ოპერაციები განახორციელა:

⋅ 2012 წელს არაიდენტიფიცირებადმა წყარომ გამოაქვეყნა რუსეთის მართლმადიდებლური ეკლესიის თეოლოგის მეილები, რომლებითაც ირკვეოდა, რომ იგი ფარულად უჭერდა მხარს უკრაინის ეკლესიის დამოუკიდებლობას. ამის შემდეგ მას მოუწია ეკლესიის დატოვება;

⋅ 2015 წლიდან მოყოლებული „გრუ“-ს ოპერატორები რეგულარულად ესხმოდნენ თავს აღმოსავლეთის მართლმადიდებლური ეკლესიის სასულიერო პირების, რომლებიც ჩართული იყვნენ სქიზმის პროცესში, მეილებს Spear-phishing-ის გამოყენებით. „გრუ“-ს სამიზნეებს შორის იყვნენ ამერიკის მართლმადიდებლური ეკლესიის კანცლერი (2015) და კონსტანტინოპოლის არქიეპისკოპოსის თანაშემწეები (2018).

საერთაშორისო სპორტული ორგანიზაციები

მას შემდეგ, რაც დოპინგის გამო რუს სპორტსმენებს აეკრძალათ მოანწილეობა ოლიმპიადაში და სხვადასხვა სპორტულ ღონისძიებებში, „გრუ“-ს სამიზნე საერთაშორისო სპორტული ორგანიზაციებიც გახდნენ. როგორც Booz Allen აღნიშნავს, რუსეთის მხრიდან ესეც აღქიმებოდა სამხედრო დოქტრინის მე-17 პუნქტის დარღვევად - რუსეთის ისტორიული, სულიერი და პატროტიული ტრადიციების შერყევა. აქედან გამომდინარე, „გრუ“ საქმეში ჩაერთო და შემდეგ ღონისძიებებს მიმართა:

⋅ 2016 წელს „გრუ“-მ დაჰაკა მსოფლიო ანტი-დოპინგური სააგენტო (WADA) და გამოაქვეყნა ყალბი ჰაკერ-აქტივისტების სახელით უცხოელი სპორტსმენებისთვის თერაპიული მიზნით გაწეული შეღავათები კონკრეტულ აკრძალულ მედიკამენტებზე;

⋅ ოპერაციის მიზანი იყო, რომ რუსი სპორტსმენების მიერ აკრძალული პრეპარატების მიღება საზოგადოების თვალში გათანაბრებულიყო უცხოელი სპორტმენების მიერ კონკრეტული მედიკამენტების მიღებასთან, რასაც ისინი კონკრეტული სამედიცინო საჭიროების გამო იყენებდნენ. ამ ნარატივის გავრცელებაში აქტიურად იყო ჩართული რუსული მედია;

⋅ „გრუ“, ასევე, შეეცადა კიბერთავდასხმა განეხოციელებინა 2018 წლის ზამთრის ოლიმპიადაზე იმის გამო, რომ რუს სპორტსმენებს კვლავ აკრძალული ჰქონდათ მასში მონაწილეობის მიღება.

დასკვნა

ზემოთ წარმოდგენილი კიბერთავდასხმების შემთხვევები მხოლოდ მცირე ჩამონათვალია იმ მასალიდან, რაც Booz Allen-მა შეისწავლა, თუმცა გარკვეულ სურათს ქმნის რუსეთის კიბეროპერაციების სისტემისა და ლოგიკის გასაგებად. Booz Allen ჩატარებული კვლევის საფუძველზე ასკვნის, რომ რუსეთის კიბეროპერაციები პირდაპირ კორელაციაშია რუსეთის სამხედრო დოქტრინასთან და მსოფლიოში განვითარებულ მოვლენებთან, რომლებიც ამ დოქტრინის ერთ რომელიმე ან რამდენიმე პუნქტს არღვევს. აქედან გამომდინარე, შეიძლება ითქვას, რომ რუსეთის ფედერაციიდან მომავალი კიბერ-საფრთხეები გარკვეულწილად წინასწარ განჭვრეტადია.

მაშინ, როცა საქართველომ სულ ცოტა ხნის წინ, 2019 წელს გამოსცადა რუსული კიბერშეტევა ქართულ სერვერებზე[3], აღნიშნული დაკვირევებების გათვალისწინება მნიშვნელოვანია ქართული რეალობისთვის. აღნიშნულ კიბერშეტევაზე სახელმწიფო უსაფრთხოების სამსახურის (სუს) 2019 წლის ანგარიშში[4] ნათქვამია, რომ „ქართული მხარის მიერ ჩატარებული გამოძიებითა და საერთაშორისო პარტნიორებთან ურთიერთთანამშრომლობის შედეგად მიღებული ინფორმაციის შესაბამისად, აღნიშნული კიბერშეტევა დაიგეგმა და განხორციელდა რუსეთის ფედერაციის შეიარაღებული ძალების გენერალური შტაბის მთავარი სამმართველოს მიერ. [...]კიბერშეტევა მიზნად ისახავდა საქართველოს ეროვნული უსაფრთხოების ხელყოფას, საქართველოს მოსახლეობისათვის ზიანის მიყენებასა და სამთავრობო სტრუქტურების, ასევე, სხვადასხვა ორგანიზაციის ფუნქციონირების შეფერხებითა და მოშლით საზოგადოებაში მღელვარების დათესვას“. სუს, ასევე, აღნიშნავს, რომ ახალი ტექნოლოგიების განვითარების პარალელურად სულ უფრო მეტად იზრდება უცხო ქვეყნების სპეცსამსახურების კიბერ შესაძლებლობები, რაც გამოწვევაა საქართველოს უსაფრთხოებისთვის და მოითხოვს აქტიურ თანამშრომლობას სტრატეგიულ მოკავშირეებთან კიბერთავდაცვისა და კონტრდაზვერვითი შესაძლებლობების გასაუმჯობესებლად. მნიშვნელოვანია იმის გათვალისწინება, რომ რუსეთიდან მომავალი კიბერთავდასხმის რისკები კიდევ უფრო იზრდება 2020 წლის საპარლამენტო არჩევნების მოახლოვებასთან ერთად, ამიტომ აუცილებელია გადაწყვეტილების მიმღები პირების, სამოქალაქო სექტორისა და კიბერუსაფრთხოების სპეციალისტების თანამშრომლობა იმისათვის, რომ წინასწარ მოხდეს ამგვარი საფრთხეები იდენტიფიცირება და პრევენციული ღონისძიებების გატარება.

ფოტო, რომელიც ქართულ ვებგვერდებზე გამოჩნდა, რუსული კიბერთავდასხმისას

ფოტო, რომელიც ქართულ ვებგვერდებზე გამოჩნდა, რუსული კიბერთავდასხმისას

[1] https://boozallen.com/content/dam/boozallen_site/ccg/pdf/publications/bearing-witness-uncovering-the-logic-behind-russian-military-cyber-operations-2020.pdf

[2] https://rg.ru/2014/12/30/doktrina-dok.html

[3] https://www.tabula.ge/ge/story/165238-sagareo-2019-is-oqtombershi-kibersheteva-rusetis-sheiaraghebulma-dzalebma-dagegma-da

[4] http://www.parliament.ge/ge/ajax/downloadFile/136156/1-5776

___

მოცემული მასალის/გამოცემის მომზადება დაფინანსებულია შვედეთის საერთაშორისო განვითარების თანამშრომლობის სააგენტოს, Sida-ს მიერ. შინაარსზე პასუხისმგებლობა სრულად ეკისრება მის შემქმნელს. Sida შესაძლოა არ იზიარებდეს გამოთქმულ ხედვებსა და ინტერპრეტაციებს